|

2.

|

|

3.

|

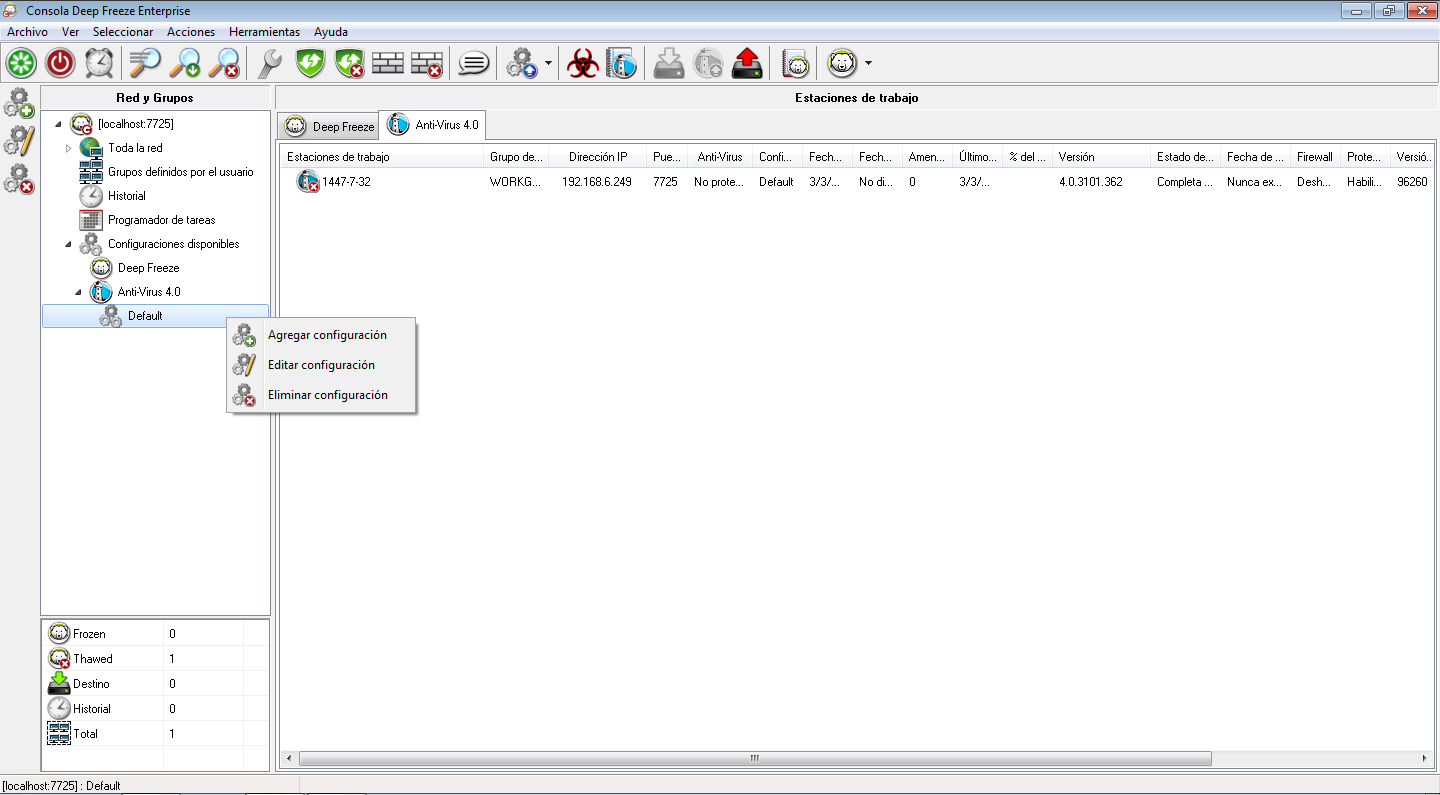

Haga clic con el botón secundario y seleccione Crear nueva configuración.

|

|

4.

|

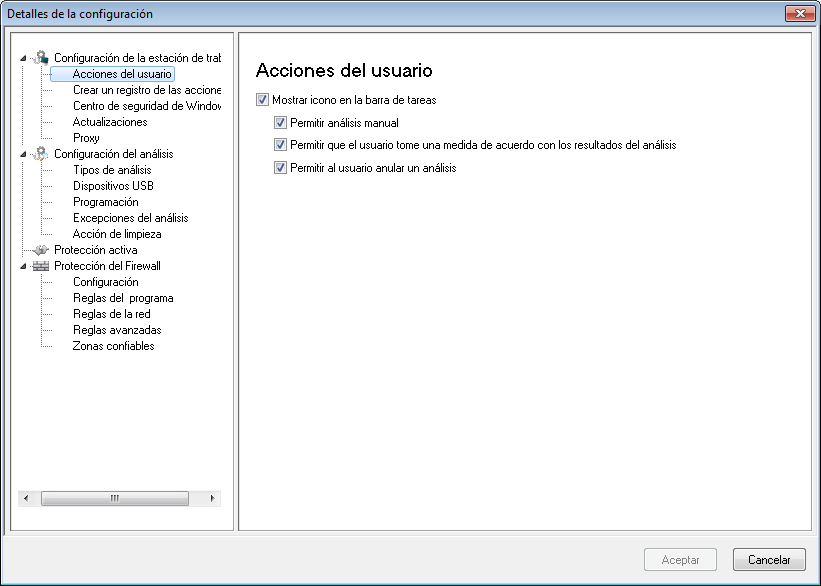

Especifique los ajustes en el nodo Configuración de estación de trabajo:

|

|

•

|

|

—

|

Mostrar icono de barra de tareas: active esta casilla de verificación para mostrar el icono de Faronics Anti-Virus en la barra de tareas de las estaciones de trabajo. Si no se activa esta casilla de verificación, Faronics Anti-Virus permanecerá oculto para el usuario.

|

|

—

|

Permitir análisis manual: active esta casilla de verificación para permitir a los usuarios iniciar de forma manual el análisis de Faronics Anti-Virus en las estaciones de trabajo.

|

|

—

|

Permitir al usuario tomar medidas sobre los resultados del análisis: active esta casilla de verificación para permitir al usuario de la estación de trabajo tomar medidas en función de los resultados del análisis.

|

|

—

|

Permitir al usuario anular un análisis iniciado localmente: active esta casilla de verificación para permitir a los usuarios anular un análisis iniciado localmente en la estación de trabajo.

|

|

•

|

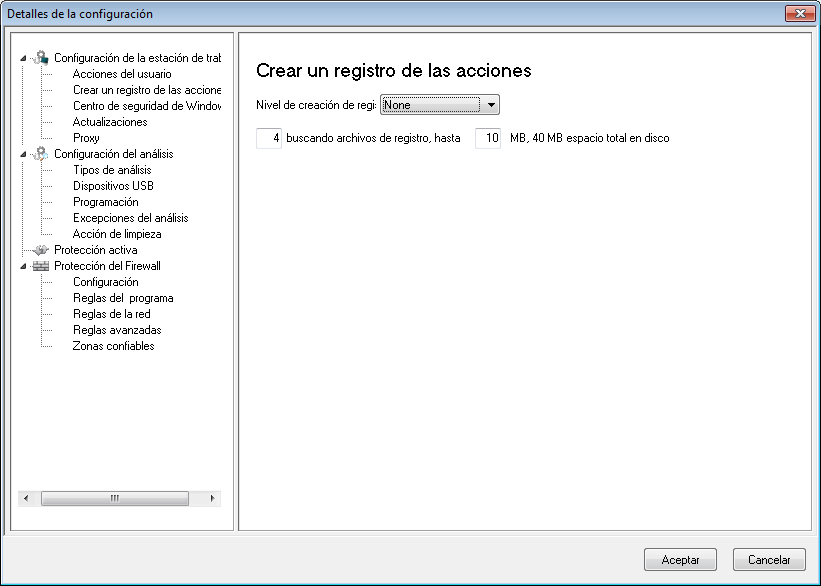

Nodo Configuración de estación de trabajo>Acciones de registro

|

|

—

|

Nivel de registro: seleccione el nivel de registro. Seleccione Ninguno si no desea que se realice ningún tipo de registro. Seleccione Error para registrar los mensajes de error. Seleccione Seguimiento para realizar un seguimiento. Seleccione Detallado si desea que el registro incluya información detallada.

|

|

—

|

Número de archivos de registro: especifique el número de archivos de registro. La información de registro se guardará de forma secuencial en los archivos. Por ejemplo, si hay tres archivos A, B y C, Faronics Anti-Virus escribirá primero los registros de error en el archivo A. Una vez que este esté lleno, los escribirá en el archivo B y, por último, en el archivo C. Cuando el archivo C esté lleno, se borrarán los datos en el archivo A y se escribirán los nuevos datos.

|

|

—

|

Tamaño de archivo: seleccione el tamaño de cada uno de los archivos en MB.

|

|

•

|

|

—

|

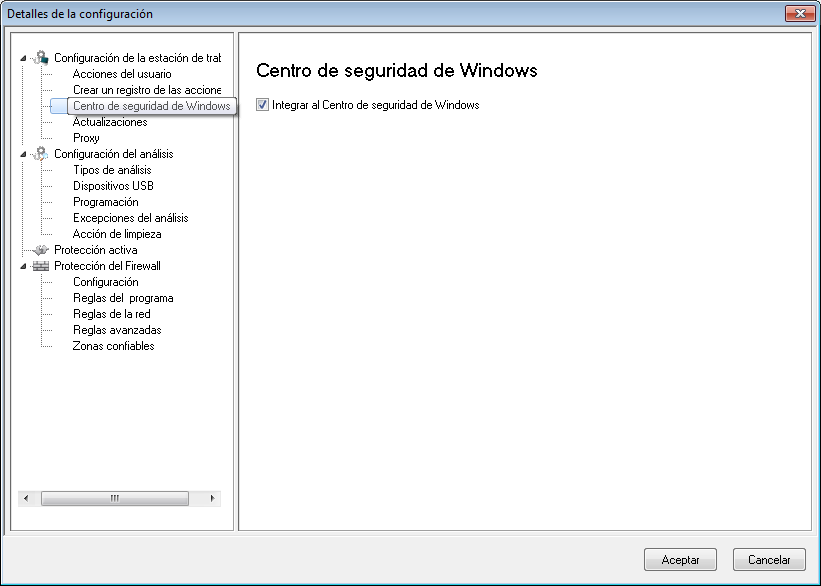

Integrar en Centro de seguridad de Windows: active esta casilla de verificación para integrar Faronics Anti-Virus en el Centro de seguridad de Windows. El Centro de seguridad de Windows indicará si Faronics Anti-Virus está activo o inactivo en la bandeja del sistema.

|

|

•

|

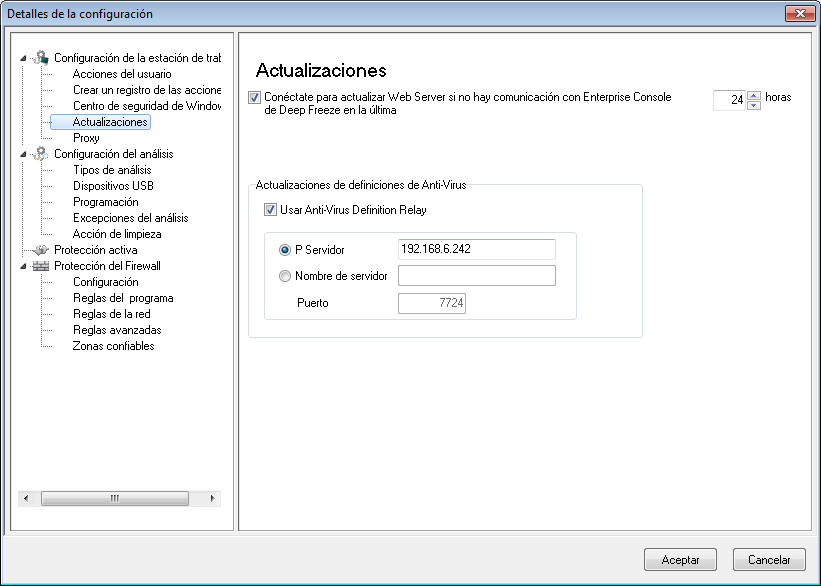

Nodo Configuración de estación de trabajo> panel Actualizaciones

|

|

—

|

Conectar con servidor web de actualizaciones si no hay comunicación con Faronics Core Server en las últimas x horas: seleccione esta opción para conectarse al servidor web de actualizaciones y descargar las definiciones de virus si la estación de trabajo pierde contacto con Faronics Core Server. Si no activa esta casilla de verificación, las definiciones de virus no se actualizarán si la estación de trabajo pierde la conexión con Faronics Core Server.

|

|

•

|

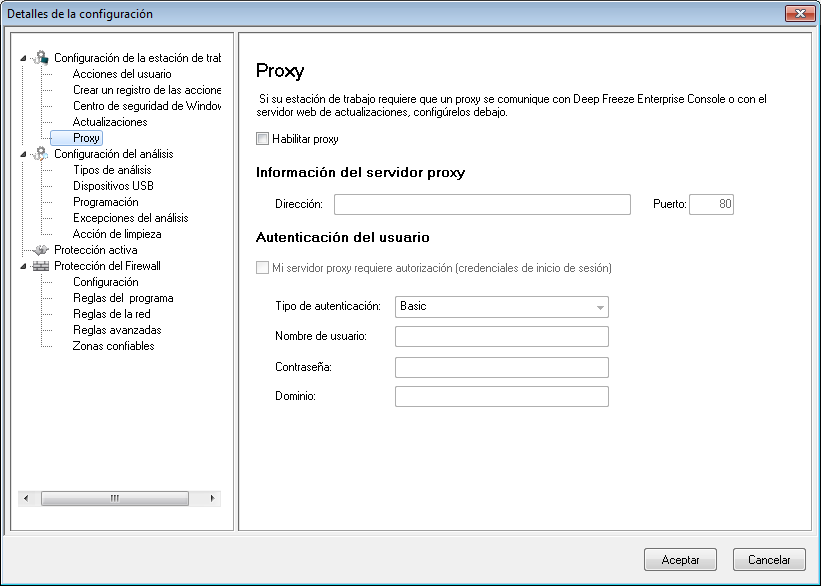

Nodo Configuración de estación de trabajo >panel Proxy

|

|

•

|

Habilitar proxy: seleccione la casilla de verificación si las estaciones de trabajo necesitan un proxy para comunicarse con Faronics Core Server o el servidor web de actualizaciones. Especifique la Dirección y el Puerto.

|

|

•

|

Mi servidor proxy requiere autorización (credenciales de inicio de sesión): si el servidor requiere autenticación, especifique los valores para los siguientes campos:

|

|

•

|

Tipo de autenticación: seleccione el tipo de autenticación.

|

|

—

|

Nombre de usuario: especifique el nombre de usuario.

|

|

—

|

Contraseña: especifique la contraseña.

|

|

—

|

Dominio: especifique el dominio.

|

|

5.

|

Especifique los ajustes en el nodo Análisis:

|

|

•

|

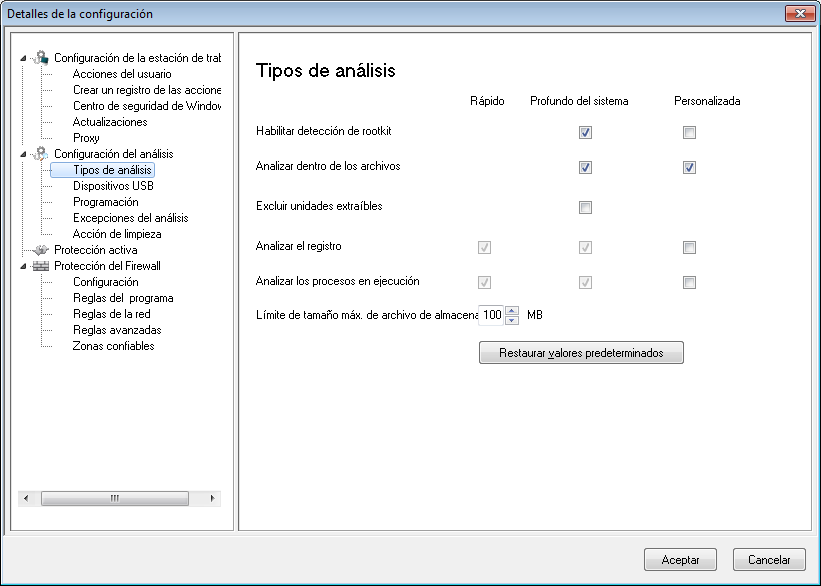

Nodo Análisis >panel Configuración de análisis: seleccione lo siguiente para análisis rápido, análisis a fondo del sistema y análisis personalizado:

|

|

•

|

Análisis rápido: analiza las áreas comúnmente afectadas de su equipo. Su duración es menor que el análisis a fondo del sistema. El análisis rápido también usa menos memoria que el análisis a fondo del sistema.

|

|

•

|

Análisis a fondo del sistema: realiza un análisis minucioso de todas las áreas del equipo. La duración del análisis dependerá del tamaño de la unidad de disco duro.

|

|

•

|

Análisis personalizado: realiza un análisis de acuerdo con las selecciones realizadas en cuadro de diálogo Detalles de directiva.

|

|

•

|

Habilitar detección de rootkits: detecta si el equipo está infectado con un rootkit.

|

|

•

|

Analizar dentro de archivos: analiza el contenido de los archivos zip. Seleccione esta opción si también desea que se analicen los archivos de almacenamiento, como .RAR y .ZIP. Si un archivo .RAR contiene un archivo infectado, el archivo .RAR se pondrá en cuarentena. Si un archivo .ZIP contiene un archivo infectado, el archivo infectado se pondrá en cuarentena y será reemplazado por un archivo .TXT con texto que informará al usuario de que el archivo estaba infectado y se ha puesto en cuarentena. Especifique el Límite de tamaño del archivo.

|

|

•

|

Excluir unidades extraíbles (p.ej., USB): excluye las unidades extraíbles del proceso de análisis. No se analizarán dispositivos como discos externos extraíbles, unidades USB, etc.

|

|

•

|

Analizar cookies: analiza las cookies guardadas en la estación de trabajo.

|

|

•

|

Analizar el registro: analiza el registro.

|

|

•

|

Analizar procesos en ejecución: analiza los procesos que se están ejecutando en ese momento.

|

|

•

|

|

•

|

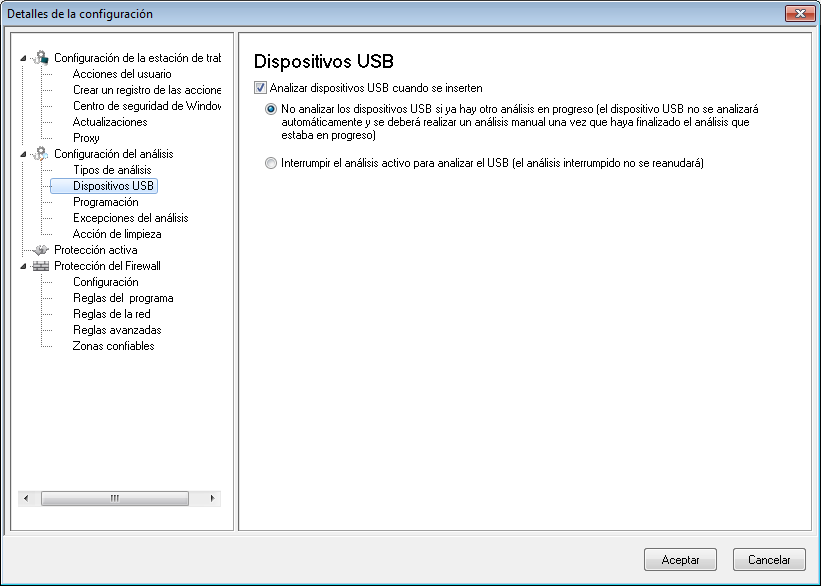

Analizar unidades USB al insertar: active esta casilla de verificación para analizar las unidades USB cuando se conecten al equipo, y seleccione una de las opciones siguientes:

|

|

—

|

Interrumpir análisis activo para analizar USB: seleccione esta opción para interrumpir el análisis activo y analizar la unidad USB conectada. Una vez se haya interrumpido el análisis activo, este no se reanudará automáticamente, sino que deberá iniciarse manualmente.

|

|

—

|

No realizar análisis USB si ya hay otro análisis en curso: seleccione esta opción para que el análisis activo no se interrumpa cuando se conecte una unidad USB. Una vez haya finalizado el análisis activo, se deberá iniciar el análisis de la unidad USB manualmente.

|

|

Si la casilla de selección Permitir análisis manual está seleccionada en la ficha Configuración de estación de trabajo>panel Acciones del usuario, el dispositivo USB se analizará automáticamente. Si la casilla de verificación Permitir análisis manual no está seleccionada, el dispositivo USB no se analizará automáticamente.

|

|

•

|

|

—

|

Habilitar análisis rápido: active esta casilla de verificación para habilitar el análisis rápido.

|

|

—

|

Inicio: especifique la hora de inicio.

|

|

—

|

Finalización: especifique la hora de finalización. El intervalo de tiempo máximo entre la hora de Inicio y la hora de Finalización es de 23.59 horas. Si se analizan todos los archivos antes de la hora de Finalización, finalizará el análisis. Si el análisis no se completa antes de la hora de Finalización, se interrumpirá cuando llegue a la hora de Finalización. También puede seleccionar Cuando finalice el análisis para asegurarse de que termine el análisis.

|

|

—

|

Días: seleccione los días en los que se ejecutará el análisis rápido programado.

|

|

—

|

Habilitar análisis a fondo: active esta casilla de verificación para habilitar el análisis a fondo.

|

|

—

|

Inicio: especifique la hora de inicio.

|

|

—

|

Finalización: especifique la hora de finalización. El intervalo de tiempo máximo entre la hora de Inicio y la hora de Finalización es de 23.59 horas. Si se analizan todos los archivos antes de la hora de Finalización, finalizará el análisis. Si el análisis no se completa antes de la hora de Finalización, se interrumpirá cuando llegue a la hora de Finalización. También puede seleccionar Cuando finalice el análisis para asegurarse de que termine el análisis.

|

|

—

|

Días: seleccione los días en los que se ejecutará el análisis a fondo programado.

|

|

—

|

Horas de inicio de análisis programados aleatorias cada x minutos: especifique el número de minutos. Los análisis programados se iniciarán de forma aleatoria para reducir el impacto en el tráfico de la red. Faronics Anti-Virus se comunica con Faronics Core cuando se inicia el análisis. Si los análisis de varios sistemas se iniciarán al mismo tiempo, el tráfico de la red podría verse afectado.

|

Opciones si no se realiza el análisis: seleccione una de las opciones siguientes para especificar cómo se debe realizar el análisis si la estación de trabajo no estaba ENCENDIDA durante un análisis programado:

|

—

|

No realizar análisis rápido: seleccione esta opción si no desea realizar un análisis rápido al inicio.

|

|

—

|

Realizar análisis rápido aproximadamente x minutos después del inicio: especifique el número de minutos que deben transcurrir desde el inicio para que Faronics Anti-Virus inicie el análisis.

|

|

6.

|

|

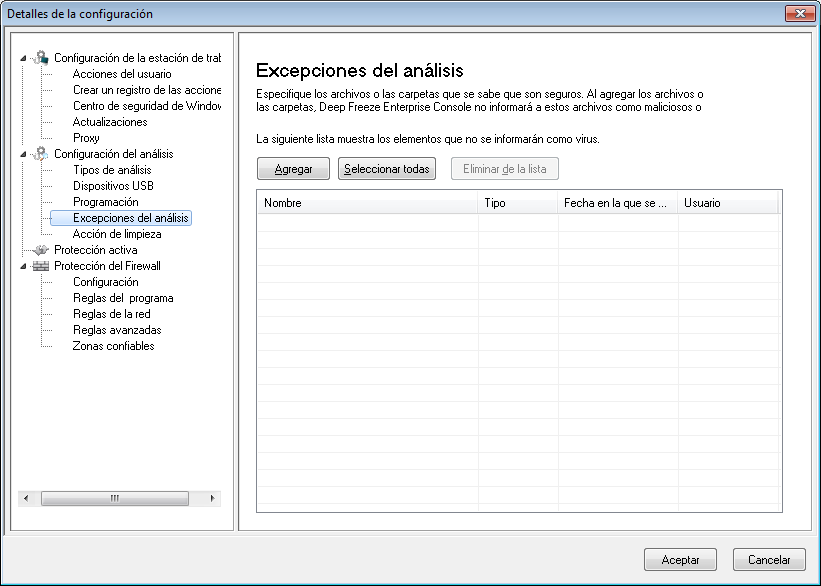

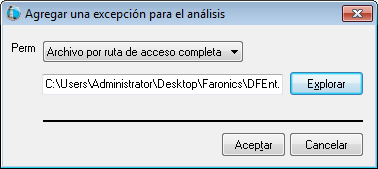

a.

|

Haga clic en Agregar.

|

|

b.

|

En el cuadro de diálogo Agregar, seleccione Archivo por ruta completa, o Toda la carpeta. Haga clic en Examinar para seleccionar el archivo o carpeta y haga clic en Aceptar.

|

|

c.

|

El Archivo por ruta completa se agregará a las excepciones de análisis.

|

|

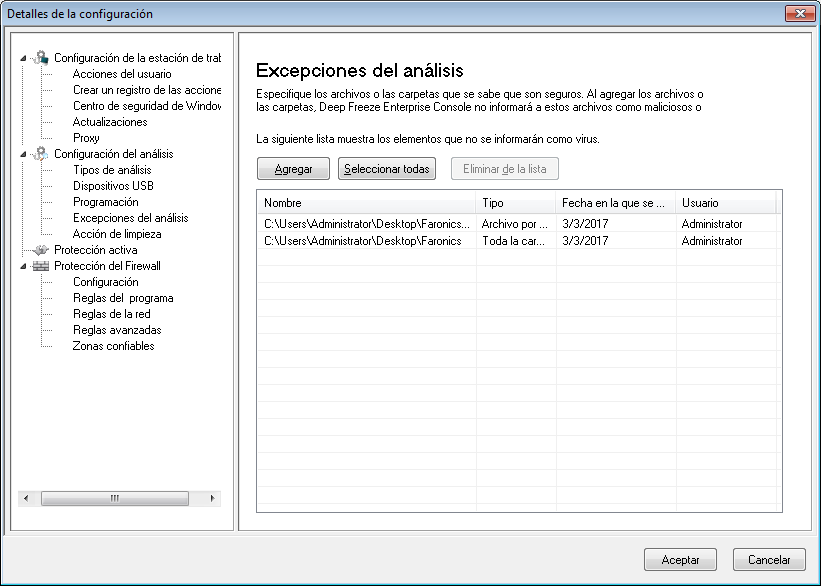

7.

|

Especifique los ajustes en el panel Protección activa:

|

|

•

|

Habilitar protección activa: seleccione esta opción para habilitar la protección en tiempo real. La protección activa es un análisis en tiempo real que se ejecuta en segundo plano sin comprometer el rendimiento del sistema. Seleccione esta opción si hay riesgo de infección de virus en tiempo real desde Internet.

|

|

•

|

Permitir al usuario desactivar la protección activa: seleccione esta opción para permitir a los usuarios desactivar la protección activa. Seleccione esta opción si los usuarios instalan o utilizan software que podría ser identificado de forma errónea como virus (por ejemplo, la ejecución de macros avanzadas en Microsoft Office o archivos por lotes complejos).

|

|

•

|

Mostrar alerta de protección activa: seleccione esta opción para mostrar una alerta si se detecta una amenaza durante la protección activa. No active esta casilla de verificación si no desea que se muestre una alerta.

|

|

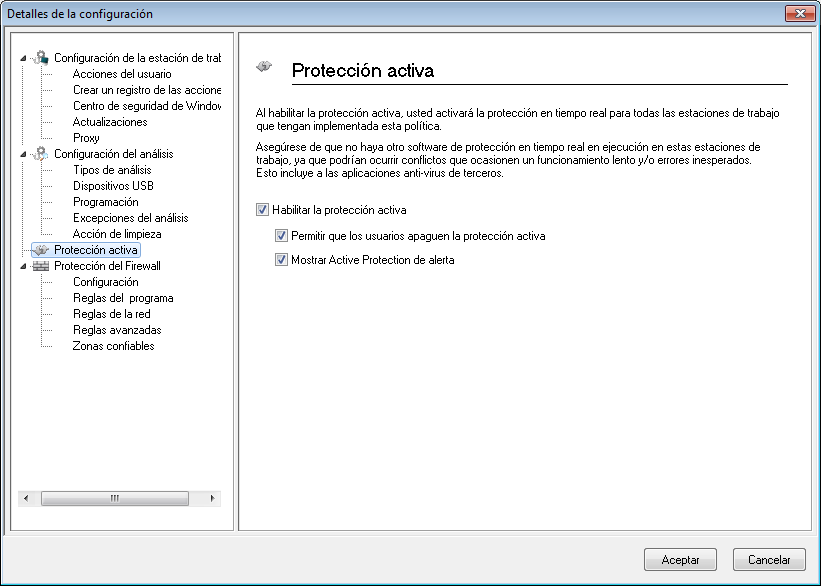

8.

|

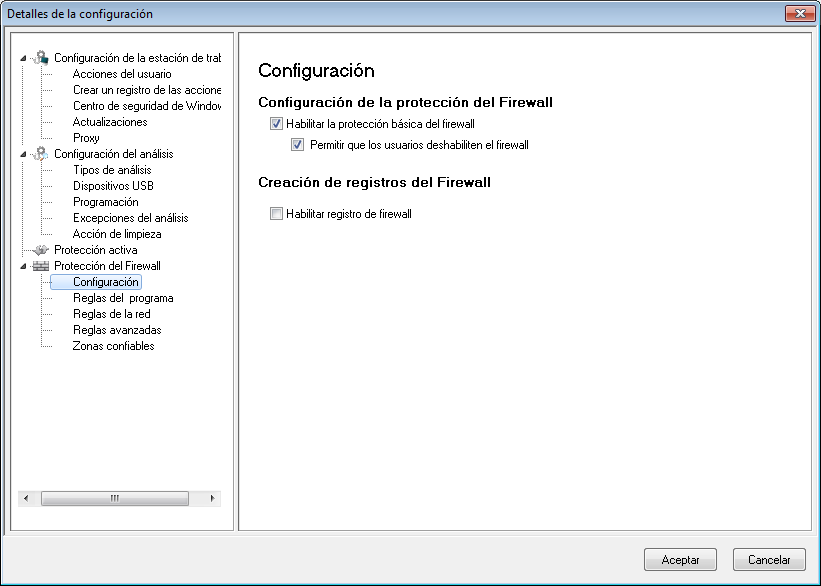

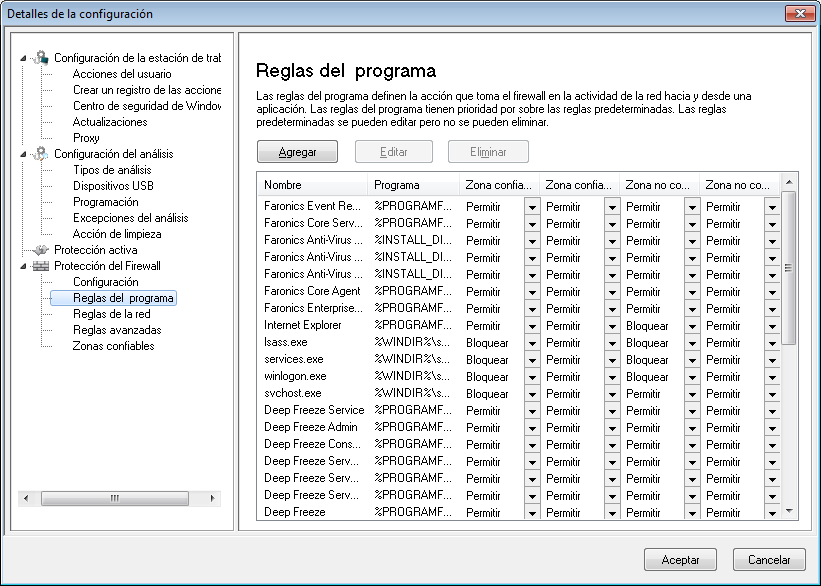

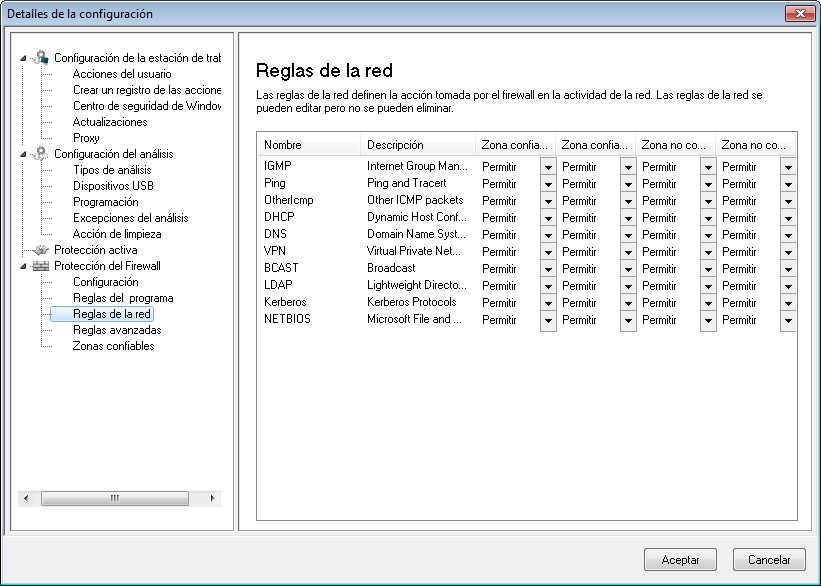

Especifique los ajustes en el nodo Protección de firewall:

|

El nodo Protección de firewall proporciona protección bidireccional, ya que protege el equipo del tráfico entrante y saliente. Puede crear reglas personalizadas para proteger su red. Puede Permitir o Bloquear la comunicación.

|

•

|

|

•

|

Habilitar protección de firewall: active esta casilla de verificación para habilitar la protección de firewall. La protección de firewall impide el acceso de hackers o software malicioso a su equipo a través de Internet o la red.

|

|

—

|

Permitir al usuario deshabilitar el firewall: seleccione esta opción para permitir al usuario deshabilitar el firewall en el equipo.

|

|

•

|

Habilitar registro de firewall: seleccione esta opción para registrar todas las acciones relacionadas con el firewall.

|

|

•

|

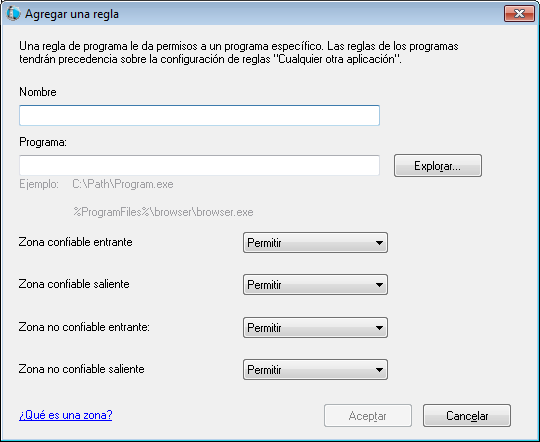

Haga clic en Agregar para agregar una regla de programa. Especifique o seleccione las opciones correspondientes y haga clic en Aceptar. Se mostrarán los parámetros siguientes:

|

—

|

Nombre: nombre de la regla.

|

|

—

|

Programa: nombre del programa, incluidas su extensión y ruta completa.

|

|

—

|

|

—

|

|

—

|

|

—

|

|

•

|

|

•

|

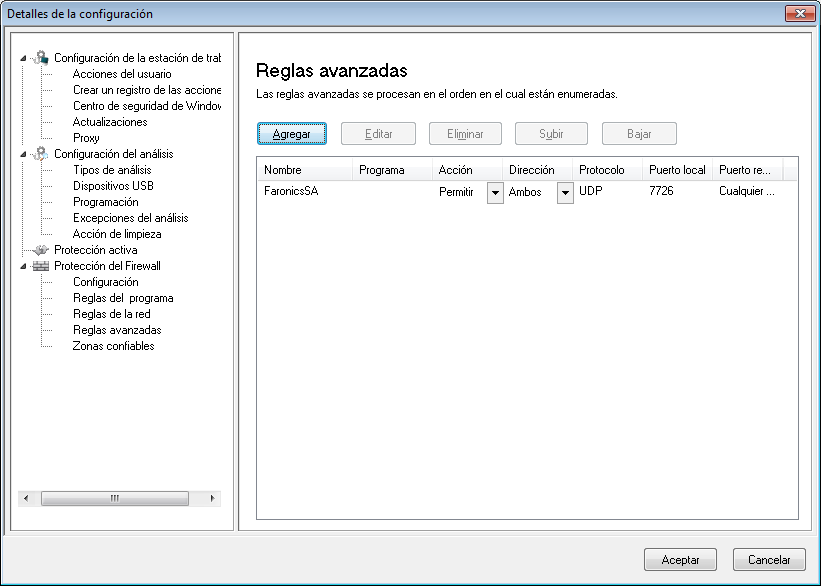

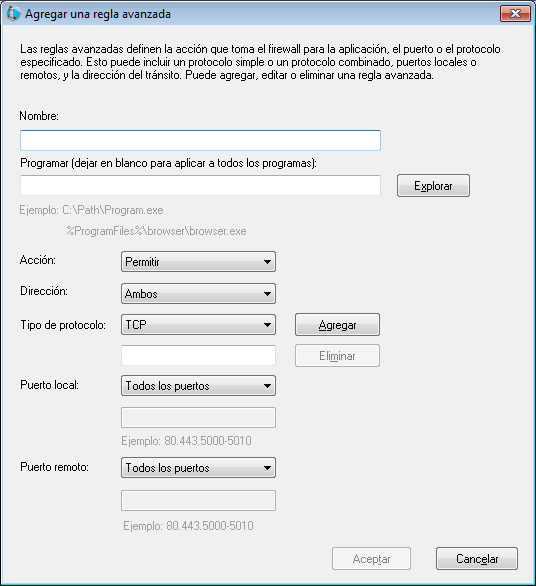

Haga clic en Agregar para agregar una regla avanzada. Especifique o seleccione las opciones correspondientes y haga clic en Aceptar. El panel Reglas avanzadas incluye los parámetros siguientes:

|

—

|

Nombre: nombre de la regla.

|

|

—

|

Programa: nombre y ruta del programa.

|

|

—

|

Acción: la acción que realizará el firewall para las comunicaciones procedentes de la aplicación, puerto o protocolo especificados (Permitir o Bloquear ).

|

|

—

|

|

—

|

Protocolo: el nombre del protocolo.

|

|

—

|

Puerto local: ajustes del puerto local.

|

|

—

|

Puerto remoto: ajustes del puerto remoto.

|

|

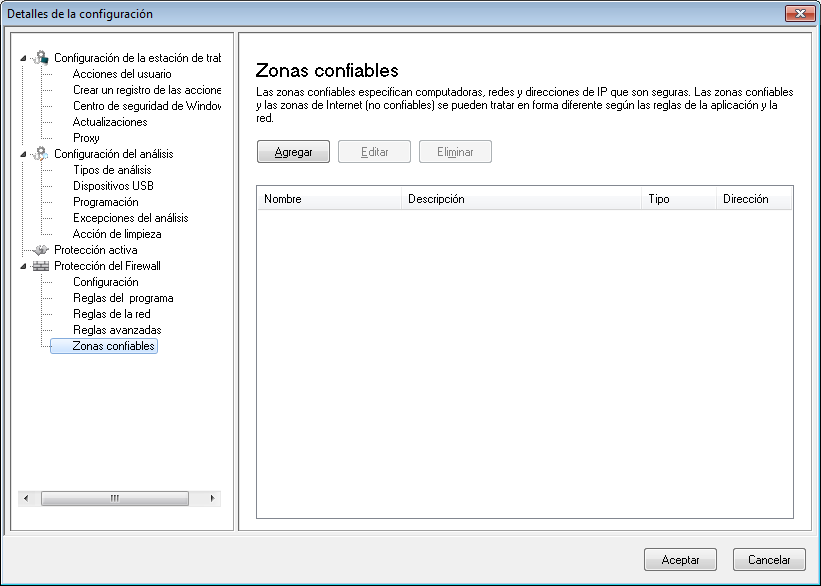

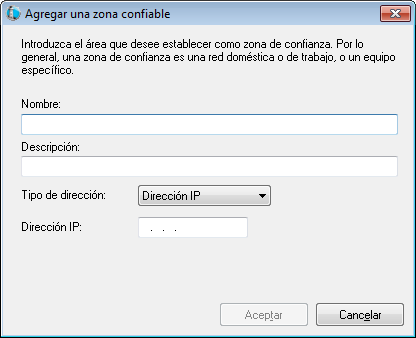

•

|

Haga clic en Agregar para agregar una zona de confianza. Especifique o seleccione las opciones correspondientes y haga clic en Aceptar. Se mostrarán los parámetros siguientes:

|

—

|

Nombre: nombre de la zona de confianza.

|

|

—

|

Descripción: descripción de la zona de confianza.

|

|

—

|

|

9.

|